Выбор редакции

Лента новостей

Дональд Трамп атаковал «глубинное государство», которое пыталось его убить

09.02

Для киевских путчистов безоговорочная капитуляция, а не сделка

07.01

Свет в океане туманного мрака: Россия мировой моральный ориентир

23.08

В Москве представили российский электроседан

04.08

Пётр Акопов: Запад не знает, зачем ему война с Россией

28.06

Санкции обрекают киевских путчистов на военное поражение

06.05

Геноцид - геополитический инструмент Запада

14.04

Русские войска применяют Starlink Илона Маска: хорошо, но как временное решение

11.02

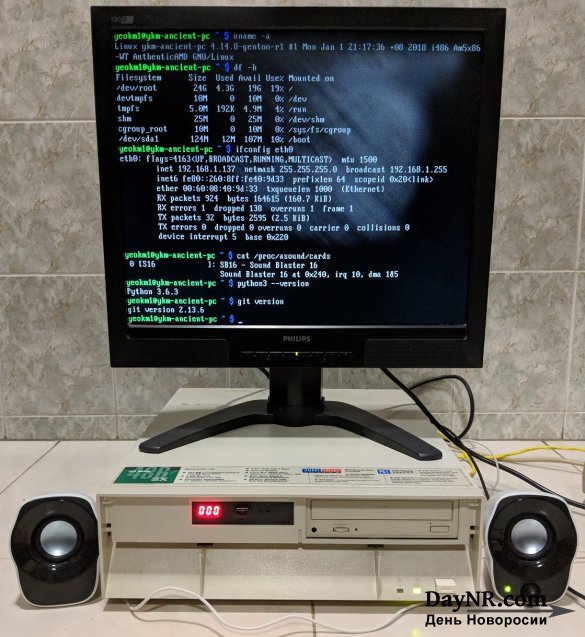

15 Feb 2018, 22:20Наука

В популярной Linux-оболочке найден курьезный баг

Разработчики графической оболочки KDE Plasma Desktop исправили уязвимость, которая позволяла выполнять произвольный код на компьютерах под управлением Linux, пишет Threatpost.

При установке USB-накопителя, метка тома которого содержит символы " или $(), фреймворк воспринимает заключенный между ними текст как команду. Например, обнаружив том с именем `touch malware`, система создает файл malware в домашнем каталоге пользователя.

Теоретически злоумышленник может выполнить вредоносный код на компьютере с Plasma Desktop, если вставит в него USB-носитель, имя которого содержит необходимые команды. Однако практическое использование уязвимости затруднено — ошибка затрагивает лишь тома с файловой системой VFAT, длина метки в которой ограничена 11 символами.

Специалисты отнесли проблему к разряду курьезных. Большинство приложений избавились от подобных уязвимостей в конце 90-х, когда были разработаны методы проверки и очистки входных данных.

Ошибка затрагивает все версии Plasma Desktop ниже 5.12.0. Пользователям предлагается обновить свой фреймворк или же установить специальный патч. Если апдейт оболочки невозможен, необходимо остановить приложение KDE Device Notifier, ответственное за обнаружение новых устройств, и определять USB-накопитель вручную, при помощи команды mount.